Auditoría e-commerce: 20 Pasos de Prevención del Fraude

- Prevención Fraude Digital: 20 Pasos Críticos para Blindar tu E-commerce y Proteger tu Tesorería

- ¿Qué es la prevención fraude digital y por qué define la rentabilidad de tu negocio hoy?

- El impacto real de la prevención fraude digital en conversión, tesorería y margen

- Arquitectura técnica: cómo funciona la prevención fraude digital por detrás

- Cumplimiento normativo: PSD2, PCI-DSS, 3DS y prevención de fraude

- Prevención fraude digital en acción: casos de uso por sector

- Facilitadores de pagos frente a agregadores genéricos: por qué el modelo PayFac regulado gana

- Preguntas reales que hacen los comercios sobre prevención fraude digital

- ¿Cuánto cuesta realmente el fraude digital a un e-commerce?

- ¿Es obligatorio implementar 3D Secure en mi tienda online en Europa?

- ¿Qué nivel de PCI-DSS necesita mi comercio para vender online?

- ¿Cómo detecto si una tienda online es una estafa antes de comprar?

- ¿Qué diferencia hay entre tokenización de red y tokenización tradicional?

- ¿Cada cuánto debo auditar la seguridad de mi e-commerce?

- ¿Puede la prevención fraude digital mejorar mi tasa de conversión?

- Tu facturación depende de la solvencia tecnológica de tus socios financieros

- Fuentes y lecturas relacionadas

Prevención Fraude Digital: 20 Pasos Críticos para Blindar tu E-commerce y Proteger tu Tesorería

Tu e-commerce está perdiendo dinero ahora mismo y probablemente no lo sabes. Por cada euro que un estafador roba mediante tarjetas clonadas o suplantación de identidad, tu negocio pierde el coste del producto, los gastos de envío, el coste de adquisición del cliente y las penalizaciones por retrocesiones de cargo que aplica el banco adquirente. La cifra real de daño se multiplica por 3,5 veces el importe original del fraude.

Como CEO de una entidad regulada por el Banco de España, he visto cómo comercios viables se asfixian por falta de un protocolo serio de prevención fraude digital. Este artículo no es teoría académica. Es el protocolo exacto que aplicamos en la trinchera operativa para proteger la facturación de nuestros comercios.

Al terminar de leer esta guía dominarás:

- Los 20 controles técnicos, legales y operativos que separan un e-commerce blindado de uno vulnerable.

- Cómo la seguridad tienda online bien implementada dispara la conversión en lugar de frenarla.

- El marco normativo europeo (PSD2, PCI-DSS, RGPD) aplicado a la prevención real, no al cumplimiento decorativo.

- La diferencia entre delegar tus pagos en un agregador cualquiera o controlarlos con un facilitador de pagos regulado que conoce tu negocio y conoce muy bien los problemas del sector.

¿Qué es la prevención fraude digital y por qué define la rentabilidad de tu negocio hoy?

Definición técnica: lo que entiende un CTO

La prevención fraude digital es un sistema multicapa de controles automatizados y manuales que validan la legitimidad de cada transacción antes, durante y después de su procesamiento. No se trata de instalar un plugin y olvidarse. Hablamos de inspeccionar certificados criptográficos (TLS), validar dominios (WHOIS), ejecutar pruebas sobre las llamadas a APIs de pago, cruzar señales de dispositivo y geolocalizar IPs contra listas de riesgo.

A nivel de arquitectura, implica verificar que la capa de transporte de datos, la tokenización del PAN (número de tarjeta) y el enrutamiento de la pasarela de pagos operan bajo estándares irrompibles para terceros no autorizados.

Definición de negocio: lo que importa al dueño de comercio

Desde la óptica del C-Level, la prevención fraude digital es la barrera que separa un negocio rentable de uno catalogado como negocio de alto riesgo por las redes de tarjetas. Cuando el fraude penetra tu ecosistema por falta de controles, Visa y Mastercard te incluyen en sus programas de monitorización (como el VAMP de Visa). Esto desencadena retenciones masivas de fondos, las llamadas Rolling Reserve, que pueden paralizar tu flujo de caja durante meses.

Una estafa e-commerce no resuelta no solo te cuesta el importe del fraude. Te cuesta la clasificación de riesgo, el incremento de comisiones y, en el peor escenario, la rescisión del contrato con tu adquirente.

Nosotros operamos bajo la vigilancia del Banco de España y exigimos a nuestros comercios arquitecturas auditables que cumplan con la Directiva Europea de Servicios de Pago (PSD2), el Reglamento General de Protección de Datos (RGPD) y el estándar PCI-DSS v4.0. Cada euro procesado debe provenir de un origen legítimo y trazable.

El impacto real de la prevención fraude digital en conversión, tesorería y margen

Datos de industria y la realidad operativa

Existe un mito peligroso: que la seguridad fricciona la venta. La realidad demostrada en nuestra operativa diaria es la contraria. Una infraestructura de seguridad en una tienda online robusta y transparente dispara la tasa de conversión porque reduce la ansiedad del comprador en el momento crítico del pago.

Los datos no mienten: los usuarios abandonan hasta el 70 % de los carritos cuando detectan comportamientos anómalos en el proceso de pago. Mostrar una arquitectura segura con métodos de pago tokenizados y certificados de validación extendida (EV) acelera la decisión de compra.

Cómo la prevención fraude digital reduce el abandono de carrito

El abandono no siempre es por precio. Muchas veces el comprador percibe señales de riesgo que ni siquiera sabe verbalizar: un formulario de pago que no parece profesional, la ausencia de sellos verificables, un proceso de pago que redirige a dominios desconocidos. Cada una de estas señales dispara el instinto de protección del usuario.

La implementación correcta de 3D Secure 2 con exenciones inteligentes (bajo importe, TRA) permite autenticar solo cuando el riesgo lo justifica. Esto reduce la fricción sin comprometer la seguridad. Los facilitadores de pagos aplicamos SCA de forma dinámica: verificamos cuando hay riesgo real y dejamos pasar fluido cuando las señales del emisor son positivas.

Efecto directo en el flujo de caja del comercio

Cada chargeback que recibes no solo te cuesta el importe de la transacción. Las redes de tarjetas aplican penalizaciones escalonadas. Si tu ratio de contracargos supera el 1% de tus ventas, entras en programas de monitorización que pueden derivar en multas de hasta 50.000 - 250.000 € y la pérdida de la capacidad de aceptar tarjetas.

Un programa serio de prevención fraude digital protege el flujo de caja desde tres flancos: reduce los contracargos, elimina las retenciones de fondos injustificadas y mantiene tu clasificación de riesgo en niveles que permiten comisiones competitivas.

Arquitectura técnica: cómo funciona la prevención fraude digital por detrás

Flujo de datos paso a paso: Los 20 controles más críticos

El análisis debe comenzar de forma innegociable por la capa de red. Los estafadores automatizan la creación de tiendas falsas pero suelen descuidar la arquitectura base por razones de coste. Aquí tienes los 20 pasos que aplicamos, organizados por capa.

Capa 1: Infraestructura técnica (Pasos 1-5)

Paso 1 - Auditoría del certificado SSL/TLS. No te limites al candado verde. Inspecciona la Autoridad de Certificación (CA). Un certificado gratuito básico (Domain Validation) con caducidad de 30 días es frecuente en tiendas fraudulentas. Exige certificados de Validación de Organización (OV) o Extendida (EV) para cualquier plataforma que procese pagos.

Paso 2 - Análisis de antigüedad y propiedad mediante WHOIS. Consulta la fecha de registro del dominio y el número de sistema autónomo (ASN) del alojamiento. Un comercio que afirma tener diez años de experiencia pero cuyo dominio se registró hace 45 días mediante un proxy anónimo es una estafa evidente.

Paso 3 - Analizadores de seguridad de URL. Pasa la dirección a través de herramientas como VirusTotal, urlscan.io o Google Transparency Report. Estas plataformas cruzan el dominio con decenas de listas negras de suplantación de identidad e inyecciones de código malicioso en tiempo real.

Paso 4 - Detección de suplantación de dominio. Analiza la cadena de texto de la URL en busca de caracteres homóglifos (caracteres cirílicos que parecen latinos) o sustituciones sutiles. Las redes criminales clonan tiendas de marcas conocidas alojándolas en dominios visualmente idénticos.

Paso 5 - Análisis de calidad gramatical y rastreo de contenido copiado. Las plataformas ilícitas se generan mediante extracción automatizada de contenido y traducciones masivas no supervisadas. Busca etiquetas de código rotas ([insert_company_name]), mezcla de divisas o traducciones robóticas. Un e-commerce legítimo invierte en control de calidad de sus contenidos.

Capa 2: Validación legal y transparencia (Pasos 6-11)

Paso 6 - Verificación de existencia física. Extrae la dirección postal y crúzala con Google Street View y bases de datos catastrales. Las empresas que operan desde apartados de correos o espacios de trabajo virtual genéricos sin domicilio fiscal visible son sospechosas.

Paso 7 - Escrutinio del aviso legal y condiciones generales. Busca la razón social completa, el NIF/CIF y los datos de inscripción en el Registro Mercantil. Sin estos datos, la empresa carece de existencia legal ante el regulador y la recuperación de fondos en una disputa será imposible.

Paso 8 - Auditoría de la política de privacidad y tratamiento de datos. Verifica el cumplimiento del RGPD (Reglamento UE 2016/679). Las políticas genéricas copiadas de generadores gratuitos que no especifican el Delegado de Protección de Datos ni el tratamiento exacto de los datos de pago son ilegales y altamente sospechosas.

Paso 9 - Validación interactiva de sellos de confianza. Los sellos deben ser enlaces activos que dirijan al dominio oficial del auditor mostrando el certificado en tiempo real. Una imagen estática pegada en el pie de página es un intento de manipulación psicológica.

Paso 10 - Verificación de registro en sistemas oficiales. Introduce el identificador fiscal en el sistema VIES de la Comisión Europea. Esto confirma instantáneamente si la sociedad mercantil existe, está activa y está autorizada para el comercio transfronterizo.

Paso 11 - Prueba de contacto directo. Antes de realizar una compra, abre un ticket de soporte o llama al teléfono de atención al cliente. Las redes de estafa e-commerce operan con márgenes que no permiten sostener equipos de soporte reales. Si el teléfono no existe o el correo rebota, aborta la operación.

Capa 3: Control de mercado y prueba social (Pasos 12-16)

Paso 12 - Evaluación de precios y coherencia de mercado. Descuentos generalizados del 70 % en todos los productos de electrónica o moda de lujo no son una ganga. Son la certeza matemática de producto falsificado o envío inexistente.

Paso 13 - Detección de patrones de manipulación. Contadores regresivos que se reinician al recargar la página o notificaciones falsas de compras recientes están diseñados para anular el pensamiento analítico del comprador mediante urgencia artificial.

Paso 14 - Análisis crítico de reseñas. Busca el dominio en Trustpilot o foros especializados añadiendo la palabra "estafa". Ignora las reseñas de cinco estrellas alojadas en el propio dominio del vendedor: son fácilmente manipulables.

Paso 15 - Investigación de redes sociales. Un perfil con 200.000 seguidores pero 3 interacciones por publicación y comentarios desactivados es un ecosistema sintético comprado en granjas de perfiles automatizados.

Paso 16 - Búsqueda inversa de imágenes. Descarga la imagen principal del producto y pásala por Google Lens o TinEye. Si aparece en catálogos mayoristas a un 5 % del precio anunciado, estás ante un modelo opaco sin control de calidad.

Capa 4: Seguridad en la cadena de pagos (Pasos 17-20)

Paso 17 - Inspección de métodos de pago y tokenización. Rechaza de plano las tiendas que exigen transferencias bancarias directas a cuentas en jurisdicciones offshore o criptomonedas como único método. Exige tarjetas de crédito o carteras digitales (Apple Pay, Google Pay) que operan mediante tokenización y permiten iniciar procedimientos de contracargo.

Paso 18 - Verificación de políticas de devolución. En el Espacio Económico Europeo la ley exige un derecho de desistimiento de 14 días sin justificación. Si la política indica que todas las ventas son finales o impone retornos a direcciones en Asia asumiendo el comprador los costes, es una barrera intencionada.

Paso 19 - Prevención de cargos ocultos. Simula el proceso de compra hasta el último paso antes de introducir el número de tarjeta. La adición repentina de tasas de procesamiento o seguros obligatorios de envío es una violación de las normativas de transparencia en pagos.

Paso 20 - Monitoreo de conciliación y trazabilidad logística. El descriptor bancario (el nombre que aparece en tu extracto) debe coincidir con el de la web. Si compras en "Zapatos Madrid" y el cargo aparece como "Xuzhou Tech Ltd.", has sido víctima de un procesamiento transfronterizo no autorizado.

Integraciones API y requisitos de infraestructura

REST frente a SDK: cuándo usar cada uno

Para integraciones de prevención fraude digital en tu e-commerce, la elección entre API REST directa o SDK del proveedor depende de tu nivel de control. La API REST ofrece máxima flexibilidad: construyes cada llamada, controlas los reintentos y manejas los errores a tu medida. Es la opción para equipos técnicos con experiencia en pagos.

El SDK simplifica la integración a costa de menor granularidad. Es ideal para comercios que necesitan estar operativos rápido y delegan la lógica de reintentos al proveedor. Ofrecemos ambas vías con documentación completa y entornos de pruebas dedicados.

Notificaciones asíncronas y gestión de eventos

Tu sistema debe escuchar los eventos de la pasarela en tiempo real. Un pago autorizado que no se captura, una devolución que se queda pendiente o un contracargo que no se responde a tiempo son fugas de dinero silenciosas. Configura receptores de notificaciones para cada evento crítico: autorización, captura, rechazo, contracargo y devolución.

Capas de seguridad en el proceso

La seguridad no es un único muro. Es un sistema de capas concurrentes que trabajan en paralelo:

- Tokenización: sustituye el PAN real por un identificador alternativo. Si hay una brecha, los datos expuestos no sirven fuera del sistema.

- Listas de bloqueo y controles de velocidad: bloquean BIN, IP y dispositivos de alto riesgo. Limitan intentos por tarjeta, importe y frecuencia.

- Monitorización híbrida: combina reglas deterministas con revisión humana. Señales simples como AVS y CVV coherentes, IP geolocalizada y correo corporativo elevan la confianza de la transacción.

Cumplimiento normativo: PSD2, PCI-DSS, 3DS y prevención de fraude

Obligaciones bajo PSD2 y SCA

La Directiva (UE) 2015/2366 de Servicios de Pago (PSD2) introdujo la obligación de aplicar autenticación reforzada de cliente (SCA) cada vez que un usuario accede a su cuenta de pago, inicia una transacción electrónica o realiza cualquier acción por canal remoto que implique riesgo de fraude (Artículo 97 PSD2). En España, esta directiva se transpuso mediante el Real Decreto-ley 19/2018.

La Autoridad Bancaria Europea (EBA) desarrolló las normas técnicas regulatorias (RTS) que especifican los requisitos de la SCA y sus exenciones. Estas normas son directamente aplicables en los 27 Estados miembros desde septiembre de 2019 e incluyen nueve exenciones, entre ellas la de análisis de riesgo de la transacción (TRA) y la de bajo importe.

Si una tienda procesa tu pago sin requerir un doble factor de autenticación (biometría, código SMS u OTP en la aplicación bancaria), está operando con pasarelas obsoletas. Esto no solo es ilegal. Transfiere la responsabilidad directamente al comercio, arruinándolo en caso de reclamaciones masivas.

Niveles de certificación PCI-DSS y qué implican para el comercio

El estándar PCI-DSS v4.0 establece 12 requisitos principales agrupados en seis categorías: seguridad de red, protección de datos del titular, gestión de vulnerabilidades, control de acceso, monitorización y política de seguridad.

Cualquier tienda seria delega el procesamiento de tarjetas a entidades de pago Nivel 1 PCI-DSS. Esto significa que cuando el usuario introduce su tarjeta, los datos no tocan el servidor del comercio. Se envían directamente a la bóveda criptográfica del adquirente, que devuelve un token seguro. El comercio nunca almacena, procesa ni transmite datos reales de tarjeta.

Los niveles de PCI-DSS se clasifican según volumen de transacciones anuales. El Nivel 1 (más de 6 millones de transacciones) requiere auditoría anual por un QSA (Qualified Security Assessor) certificado. Los niveles 2 a 4 permiten cuestionarios de autoevaluación (SAQ), pero las obligaciones de protección son igualmente estrictas.

3DS2: fricción mínima, fraude mínimo

El protocolo 3D Secure en su versión 2 (especificación EMVCo) permite a los emisores tomar decisiones basadas en riesgo utilizando datos enriquecidos del dispositivo, la geolocalización, el historial del titular y las señales del comercio. Cuando el riesgo es bajo, la autenticación ocurre en segundo plano sin que el comprador perciba fricción alguna.

La extensión de tokens de pago EMV para 3DS (publicada por EMVCo) permite que los emisores utilicen datos adicionales del token para mejorar las decisiones de autenticación. Esto reduce la necesidad de verificaciones adicionales como códigos de un solo uso o biometría, mejorando la tasa de aprobación sin comprometer la seguridad.

Prevención fraude digital en acción: casos de uso por sector

E-commerce de productos físicos (ticket medio, volumen, contracargos)

El comercio de productos físicos enfrenta el fraude clásico de tarjeta no presente (CNP). El atacante compra con tarjeta robada, recibe el producto y el titular legítimo inicia un contracargo. La defensa principal es combinar 3DS2 con prueba de entrega firmada, descriptor bancario reconocible y respuesta rápida de soporte.

Para tickets medios superiores a 150 €, recomendamos forzar siempre la autenticación reforzada. El coste en conversión es mínimo comparado con el coste de un contracargo en productos de alto valor.

Servicios B2B y facturación recurrente

En B2B, el riesgo se desplaza hacia las transacciones iniciadas por el comercio (MIT). La tokenización es fundamental: almacenar tokens en lugar de datos reales de tarjeta permite cobros recurrentes seguros. Cada reintento de cobro utiliza el token y un criptograma dinámico que la red valida antes de autorizar.

El desafío regulatorio es clasificar correctamente la primera transacción (CIT, iniciada por el cliente con SCA) y las posteriores (MIT, exentas de SCA si se documentan correctamente).

Plataformas de suscripción y modelos con periodo de prueba

Las suscripciones son terreno fértil para el fraude amistoso: el usuario se suscribe, consume el servicio, solicita el contracargo alegando que no reconoce el cargo. La prevención pasa por descriptores claros en el extracto bancario, comunicación proactiva antes de cada cobro y un portal donde el cliente pueda gestionar sus cuotas y métodos de pago sin recurrir al banco.

Plataformas con múltiples vendedores y reparto de pagos

Cuando operas como facilitador de pagos para terceros vendedores, el riesgo de fraude se multiplica. Debes implementar procedimientos de verificación de identidad y del negocio (KYC/KYB) para cada vendedor, monitorizar discrepancias entre la actividad declarada y la real, y establecer alertas de lavado transaccional: un vendedor que declara vender ropa pero procesa pagos típicos de servicios digitales es una señal de alarma inmediata.

Facilitadores de pagos frente a agregadores genéricos: por qué el modelo PayFac regulado gana

Comparativa de costes reales

Como facilitador de pagos regulado por el Banco de España. Esto significa que agregamos comercios bajo nuestro paraguas y gestionamos el procesamiento apoyándonos en bancos adquirentes con conexión directa a las redes de tarjetas (Visa, Mastercard). No somos un adquirente directo conectado a los esquemas. Somos el socio que conoce tu negocio, gestiona tu riesgo y te da acceso a la infraestructura de pagos sin que tengas que contratar adquirencia por tu cuenta.

Esta diferencia es crítica frente a los agregadores masivos que te dan de alta en cinco minutos pero te tratan como un número más.

| Característica | Agregador genérico | PayFac regulado |

|---|---|---|

| Conocimiento de tu negocio | Alta automatizada sin análisis de modelo | Onboarding con KYB, análisis de vertical y perfil de riesgo |

| Gestión de subcomercios | Credenciales compartidas bajo MID genérico | Credenciales de subcomercio segmentadas bajo paraguas del payfac |

| Control antifraude | Reglas genéricas compartidas | Motor de riesgo personalizado por comercio |

| Bloqueo de fondos ante disputa | Bloqueo total hasta resolución | Gestión proporcional al riesgo del subcomercio |

| Gestión de disputas | Notificación automática sin acompañamiento | Gestión centralizada con instrucciones precisas y plazos |

| Visibilidad de datos | Caja negra sin visibilidad | Paneles de datos y conciliación en tiempo real |

Liquidación y control del flujo de caja desde el modelo PayFac

Cuando un agregador masivo te bloquea los fondos ante la primera disputa, lo hace porque no ha evaluado tu modelo de negocio ni tiene visibilidad sobre tu operativa. Al realizar un onboarding completo con verificación KYB, análisis de vertical y configuración de límites proporcionados al riesgo real, podemos liquidar con mayor agilidad y sin retenciones injustificadas.

Nuestro modelo como facilitador de pagos implica que gestionamos la relación con el banco adquirente en tu nombre. Tú no tienes que negociar contratos con bancos ni entender la complejidad de la infraestructura de redes. Nosotros asumimos esa capa y te damos acceso a pagos con tarjeta de forma rápida, regulada y con acompañamiento real.

Ventajas del modelo PayFac frente a agregadores sin regulación local

El modelo PayFac aporta tres ventajas críticas sobre los agregadores que operan desde otras jurisdicciones:

- Regulación local por el Banco de España (licencia BE 6928) con fondos de comercios custodiados en cuentas de salvaguarda en instituciones de crédito reguladas.

- Gestión centralizada de disputas y contracargos con instrucciones claras, plazos y narrativa técnica que conecta los datos con los hechos de negocio para defender tu caso ante el emisor.

- Motor de riesgo adaptado a tu vertical que configura controles de velocidad, listas de bloqueo, límites por importe y frecuencia, y monitorización continua ajustada a tu perfil de riesgo real.

Preguntas reales que hacen los comercios sobre prevención fraude digital

¿Cuánto cuesta realmente el fraude digital a un e-commerce?

El coste real oscila entre 3 y 4 veces el importe de la transacción fraudulenta. Al importe robado se suman el producto perdido, los gastos logísticos, el coste de adquisición del cliente, la penalización por contracargo (entre 15 y 35 € por caso) y el deterioro de tu clasificación de riesgo ante las redes de tarjetas.

¿Es obligatorio implementar 3D Secure en mi tienda online en Europa?

Sí. La Directiva PSD2 y las normas técnicas de la EBA exigen autenticación reforzada (SCA) para la mayoría de pagos electrónicos en el Espacio Económico Europeo. Existen exenciones legales (bajo importe, TRA, transacciones recurrentes MIT) pero deben aplicarse correctamente y documentarse.

¿Qué nivel de PCI-DSS necesita mi comercio para vender online?

Depende del volumen. La mayoría de comercios se sitúan en los niveles 3 o 4 y pueden validar mediante cuestionarios de autoevaluación (SAQ). Lo más importante es que tu proveedor de pagos sea Nivel 1 PCI-DSS y que tú nunca almacenes, proceses ni transmitas datos reales de tarjeta en tus servidores.

¿Cómo detecto si una tienda online es una estafa antes de comprar?

Aplica los pasos 1 a 16 de esta guía. Los indicadores más rápidos son: dominio registrado hace menos de 90 días (WHOIS), ausencia de aviso legal con NIF y Registro Mercantil, precios un 70 % por debajo del mercado y métodos de pago exclusivamente por transferencia bancaria o criptomoneda.

¿Qué diferencia hay entre tokenización de red y tokenización tradicional?

La tokenización de red (como Visa Token Service) genera un criptograma dinámico por transacción que la red valida antes de resolver el token. La tokenización tradicional protege el PAN en almacenamiento pero la red procesa como transacción estándar sin señales criptográficas adicionales. La de red ofrece mayor seguridad y mejores tasas de aprobación.

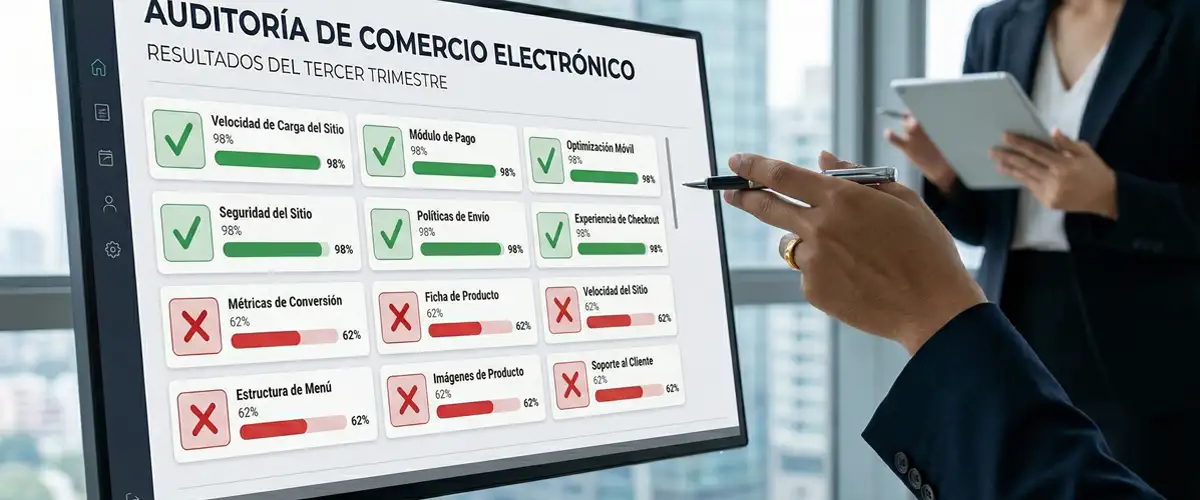

¿Cada cuánto debo auditar la seguridad de mi e-commerce?

Como mínimo cada trimestre para controles técnicos (escaneos de vulnerabilidades, validación de certificados, revisión de reglas antifraude) y anualmente para una auditoría integral que cubra infraestructura, cumplimiento normativo y procesos operativos.

¿Puede la prevención fraude digital mejorar mi tasa de conversión?

Sí. Cuando la fricción de seguridad se aplica de forma proporcional al riesgo, suben las aprobaciones legítimas y baja el abandono. El uso inteligente de 3DS2 con datos contextuales permite que la mayoría de transacciones de bajo riesgo pasen sin intervención del usuario, mejorando la experiencia de compra y la tasa de éxito.

Tu facturación depende de la solvencia tecnológica de tus socios financieros

Delegar la seguridad de la cuenta de resultados en la intuición o en pasarelas de pago que operan como caja negra es negligencia directiva. Los 20 controles técnicos, legales y operativos que he detallado constituyen la barrera entre una infraestructura resiliente y el desangre financiero por fraude.

Si tu pasarela actual no te proporciona control granular sobre el fraude, retiene tu flujo de caja sin justificación o aplica reglas genéricas que rechazan clientes legítimos, es el momento de evolucionar.

Contacta con nuestro equipo para auditar tu procesamiento de pagos y dar el salto a un facilitador de pagos regulado que entiende tu negocio, protege tu facturación y te acompaña en cada disputa. Agenda una demo o consulta nuestras tarifas en tarifas.

Fuentes y lecturas relacionadas

Normativa legal y regulatoria

- Directiva (UE) 2015/2366 del Parlamento Europeo y del Consejo (PSD2) - Directiva de Servicios de Pago.

- Real Decreto-ley 19/2018, de 23 de noviembre, de servicios de pago y otras medidas urgentes en materia financiera (transposición PSD2 en España).

- Reglamento (UE) 2016/679 del Parlamento Europeo y del Consejo (RGPD) - Reglamento General de Protección de Datos.

- EBA - RTS on Strong Customer Authentication and Common and Secure Open Standards of Communication (EBA/GL/2018/05).

- PCI DSS v4.0 - Payment Card Industry Data Security Standard (PCI Security Standards Council). (YouTube)

- EMVCo - Especificaciones EMV 3-D Secure y extensión de tokens de pago.

- Ley 10/2010, de 28 de abril, de prevención del blanqueo de capitales y de la financiación del terrorismo.

- Reglamento (UE) No 910/2014 (eIDAS) - Identificación electrónica y servicios de confianza.

Lecturas recomendadas

- Fraude digital y ciberseguridad: Prevención de fraude con IA - LinkedIn.

- 3D Secure explicado: guía visual del proceso completo - LinkedIn.

- Tokenización de Visa: qué es, cómo funciona y beneficios - LinkedIn.

- Chargeback en pagos electrónicos: qué es y por qué es crucial para tu rentabilidad - LinkedIn.

- Las 7 capas de la ciberseguridad: Guía completa para proteger tu negocio - Canal YouTube PayOk.

Dejar un comentario

Su e-mail no será publicado. Los campos obligatorios están marcados.